Francia reclutará escritores de ciencia ficción para prepararse ante amenazas militares futuras

bbc.comLos franceses apuestan por la imaginación para mejorar su capacidad militar. El ejército de Francia anunció que planea crear un equipo de escritores de ciencia ficción cuya tarea será predecir posibles amenazas futuras. A este grupo de visionarios se le ha dado el nombre de Equipo Rojo, y será responsable de proponer escenarios no pensados antes por sus estrategas militares, según un nuevo informe de la Agencia de Innovación para la Defensa.

El grupo israelí que hackeó Whatsapp puede acceder ya a Google, Amazon o iColud, según el FT

elespanol.comEsta tecnología que se vende sólo a gobiernos ha generado ya una batería de denuncias de periodistas o activistas que han sido espiados y ahora son más vulnerables. La empresa israelí que consiguió burlar los protocolos de seguridad de Whatsapp la pasada primavera y hackear su servicio está también capacitada para vulnerar los controles de los servidores de Apple, Microsoft, Google,Amazon y Facebook, según publica este viernes el diario británico Financial Times citando a fuentes familiarizadas con la empresa como compradores de su tecnología.

El robo del siglo en Bulgaria: un ladrón de 20 años hackea a (casi) todo el país

elconfidencial.comBulgaria se acaba de encontrar con un inesperado problema: un joven de 20 años ha puesto en jaque a todo un país desde la silla de su ordenador. Se trata de un encargado de ciberseguridad que, con un simple dispositivo conectado a la red, ha conseguido tener acceso a todos los datos económicos de 5 millones de búlgaros, un dato increíble a sabiendas de que cuenta con siete millones de habitantes. Ahora, las autoridades intentan entender qué ha fallado.

[ENG] Microsoft está valorando usar Rust

zdnet.comSegún un informe publicado por Microsoft , el 70% de los bugs corregidos en su productos se deben a problemas con el uso de la memoria. Rust está diseñado para tener un acceso seguro a la memoria por lo que su adopción supondría una mejora importante en la calidad del software de Microsoft,. Otras empresas, además de Mozilla, que han adoptado Rust recientemente son Cloudflare, Dropbox, y Brave browser.

Consiguen hackear la tecnología que hace anónima tu conexión Bluetooth

adslzone.netEntre ellas encontramos una que anonimiza la dirección MAC cuando estamos usando Bluetooth Low Energy (BLE), la cual permite que nuestros dispositivos no puedan ser identificados ni rastreados. Ha sido un grupo de investigadores de la Universidad de Boston los que han conseguido saltársela. Cada fabricante tiene mucho margen sobre cómo implementa las técnicas de seguridad, pero incluso en los casos donde se implementa con mayor cuidado se ha conseguido hackear, como es el caso de Windows 10, macOS o iOS.

Lo que tienes que saber sobre tu huella digital y cómo se usa para rastrearte

nytimes.com¿Qué es exactamente? La creación de la huella digital requiere analizar las muchas características de tu dispositivo móvil o computadora, como la resolución de la pantalla, el sistema operativo y el modelo, para luego triangular esta información a fin de localizarte y seguirte mientras navegas en internet y utilizas aplicaciones. Según señala la teoría, en cuanto se sepan suficientes características de los dispositivos, los datos pueden agregarse a un perfil que ayuda a identificarte como lo haría tu huella dactilar.

Wozniak, cofundador de Apple, recomienda que dejes de usar Facebook para siempre

elconfidencial.comEl cofundador de Apple Steve Wozniak ha invitado a todos los usuarios de Facebook a seguir su ejemplo y dejar de utilizar la red social, ya que, según reconoció, lleva más de un año sin usarla. Preguntado por el medio estadounidense 'TMZ' en el Aeropuerto Nacional Reagan de Washington (Estados Unidos), admitió que la aplicación puede tener beneficios para algunas personas, ya que "existen muchos tipos", pero que a la vez conlleva una pérdida de privacidad. Tanto es así que ha recomendado abiertamente "encontrar una manera de salir de Facebook".

Viviendo en Guinea-Bissau, el país donde las historias de Colombia y África se unen

blogdebanderas.comAunque Guinea Bissau parezca tan lejana y no aparezca en el imaginario de la mayoría de colombianos (o latinoamericanos o españoles), los vínculos históricos entre los 2 países no sólo son recurrentes sino alucinantes. Y es que no deja de sorprender que las etnias Balanta o Viáfara de Guinea Bissau se hayan traducido en apellidos comunes en los departamentos del Valle del Cauca o Chocó en Colombia. Y no sólo eso… les adelanto que Guinea Bissau (o al menos algunos de sus habitantes) jugaron un papel fundamental en la independencia de Colombia.

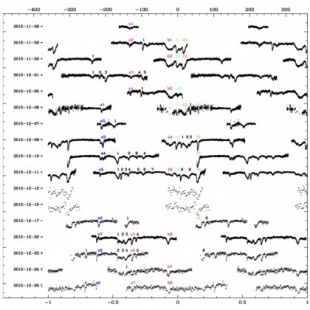

Extraña estrella binaria cuyo brillo varía de forma impredecible (ING)

hughosborn.co.ukLos investigadores - liderados por S. Rappaport, del Instituto Kavli de Astrofísica e Investigación Espacial - han descubierto unas estrella gemelas durante la misión extendida K2 del telescopio Kepler que llamaron EPIC 249706694 (HD 139139). Y hasta ahora, está desafiando la explicación con lo que los investigadores describen como periodicidad de tránsito totalmente aleatoria. Los investigadores observaron 28 tránsitos durante el período del 23 de agosto al 20 de noviembre de 2017.En español: http://bit.ly/2XloENd Rel.: http://menea.me/1nhnz

Learning Synths: una web para aprender todo sobre sintetizadores que suena genial y es gratis

genbeta.comSi te gusta la música y alguna vez has querido aprender sobre sintetizadores, en esta web te ofrecen una forma bastante interesante de hacerlo. Learning Synths es una página interactiva que te ofrece un sintetizador directamente en una pestaña de tu navegador web.

Las fronteras más raras del mundo: España

youtube.comPese a lo que pueda parecer, España es un país muy extraño respecto a sus fronteras. Además tiene muchos territorios minúsculos que casi nadie sabe que existen.

¿Por qué la ONU sigue considerando al Sáhara Occidental una colonia española?

elordenmundial.comEl Sáhara Occidental, un extenso territorio situado en la costa atlántica de África, es uno de los 17 territorios de todo el mundo considerados como una colonia por el Comité Especial de Descolonización de Naciones Unidas. Además, es la última colonia que queda en el continente africano y es el único de los 17 territorios que tiene como potencia colonial a España. Es decir: el Sáhara Occidental sigue siendo una colonia, y España sigue siendo responsable de ese territorio. ¿Por qué?

El GPS se volvió 20 veces más preciso en Europa justo cuando Estados Unidos planeaba atacar Irán

adslzone.netEstados Unidos aumentó la potencia de la señal GPS para realizar un ataque militar.

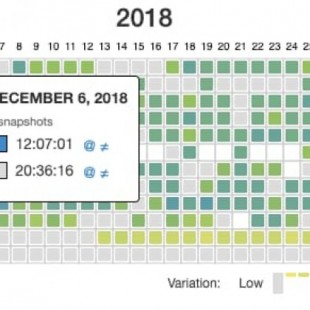

La Wayback Machine ya compara las páginas que mantiene en su archivo histórico (en beta)

microsiervos.comHace años esta máquina del tiempo de Internet se rediseñó y quedó bien bonita. Ahora se está probando una nueva función que compara y muestra los cambios de contenido y aspecto de cualquier web archivada, marcando las diferencias con color: amarillo = borrado; azul = añadido. Esta función es muy similar a la que ofrece la Wikipedia para comparar las ediciones de los artículos a lo largo del tiempo, algo que también ofrecen otros servicios a modo de «control de versiones» de cambios, ediciones, etcétera.

SSL, TLS y HTTPS: qué es cada protocolo y cuáles son sus funciones

redeszone.netCuando navegamos por Internet algo esencial y que valoran mucho los usuarios es la seguridad. Sin embargo, no todas las páginas lo son. Podemos toparnos con webs que no utilizan protocolos de seguridad actuales y que podrían filtrar información personal o datos que introducimos en esos sitios. Al hablar de seguridad en la web, pueden aparecer tres nombres: SSL, TLS y HTTPS. A veces pueden confundirse. En este artículo vamos a explicar qué es cada protocolo.

Estoy enfermo y quiero un tratamiento experimental, ¿qué puedo hacer?

vozpopuli.comCada año miles de pacientes participan en ensayos clínicos o reciben tratamientos de uso compasivo. En este reportaje os explico en qué consisten, dónde encontrar información fiable y qué puedes pedir a tus médicos. (...) “Lo primero que hay que saber es que, efectivamente, un ensayo clínico es una posibilidad de optar a un tratamiento y que te puede llegar en un momento en que todavía puedas tener una oportunidad, pero también implica incertidumbre, ya que el efecto del tratamiento puede ser neutro o incluso negativo”

ProtonMail ofrece asistencia para espionaje en tiempo real [Ing]

steigerlegal.chSegún la publicidad de ProtonMail los datos de sus usuarios están protegidos gracias a la leyes de datos suiza y al encriptado. Crea confianza por ser una empresa suiza fundada por trabajadores del CERN. Pero en realidad las leyes suizas obligan a las empresas de comunicación como ProtonMail a "colaborar" y ofrecer datos de sus usuarios. La empresa ha desmentido las acusaciones https://protonmail.com/blog/martin-steiger-false-statements/

¿Cómo se ha convertido China en un gigante tecnológico?

nobbot.comDiseñado por el presidente Xi Jinping, el proyecto ‘Made in China 2025’ es una hoja de ruta para asegurar el crecimiento de la industria y el desarrollo del país. En el sector de la tecnología ha dado ya grandes pasos. Según datos difundidos por El País, las start ups chinas reciben actualmente el doble de inversión de riesgo que las de toda Europa. El país es el que más patentes en ciencias de computación e inteligencia artificial genera y en él se gradúan, cada año, 30.000 doctores STEM (de ciencia, tecnología, ingeniería y matemáticas).

Tampones con marihuana alivian los dolores de la menstruación en pocos minutos

pijamasurf.comPara casi todas las mujeres, la menstruación llega acompañada de los temibles cólicos menstruales, dolores que pueden variar en intensidad o en duración pero que, en casi todos los casos, son inevitables. La razón precisa de este padecimiento temporal no es del todo conocida, pero la hipótesis más aceptada los explica por la liberación de prostaglandinas, sustancias derivadas de distintos ácidos grasos, las cuales forman parte de diversos procesos fisiológicos relacionados con la presión sanguínea, la coagulación e incluso la regulación

Felipe II . Cuando el espionaje se convirtió en ciencia

xn--elcaminoespaol-1nb.comNo hay tratado, artículo, ensayo o trabajo que hablando de la criptografía (herramienta básica del espionaje y contraespionaje) que no ridiculice al rey español a cuenta del episodio que protagoniza, dicen, el propio Felipe II, el rey francés Enrique IV y François Viette (un crack de álgebra) y que deja al Rey prudente de supersticioso, ignorante y opuesto a la ciencia y si me apurais a los españoles de falta de pericia en esto de código de cifrados.

Rusia lanzará en septiembre smartphones y tablets con Astra Linux

linuxadictos.comPertenecen a una clase de dispositivos industriales diseñados para funcionar en entornos hostiles. Aún no se han informado detalles sobre el software (salvo el sistema operativo), a excepción de su certificación por parte del Ministerio de Defensa, el FSTEC y el FSB por el procesamiento de la información hasta el grado de secreto de “importancia especial”.

China “secuestró” el tráfico móvil de varios países de Europa durante dos horas

lagranepoca.comMillones de usuarios de smartphones en Europa (Suiza, Holanda y Francia) no pudieron descargar o cargar archivos en sus celulares durante más de dos horas el 6 de junio. Expertos de la compañía de tecnología estadounidense Oracle investigaron y descubrieron que la empresa estatal china de telecomunicaciones, China Telecom “secuestró” el tráfico móvil, un tipo de piratería que se denomina secuestro del Border Gateway Protocol. Más info en inglés https://bit.ly/2ICYjVA

Inteligencia artificial genera rostros de seres humanos a partir de sus voces [EN]

smithsonianmag.comEn los ensayos, el algoritmo identificó el género, la raza y la edad de los hablantes. El equipo entrenó la herramienta -un algoritmo de aprendizaje de máquina programado para "pensar" de forma muy parecida al cerebro humano- con clips en línea de más de 100.000 voces diferentes.

Cómo una herramienta secreta creada por Estados Unidos se convierte en una destructiva arma ‘online’

elpais.comEl secuestro del sistema público de la ciudad estadounidense de Baltimore es la última prueba del uso criminal de recursos desarrollados por Gobiernos. En el centro del debate de la comunidad de ciberseguridad: para que el virus que bloqueó los ordenadores fuera más rápido, se usó, presuntamente, una herramienta llamada EternalBlue, creada por la estadounidense NSA (Agencia de Seguridad Nacional, en inglés). EternalBlue había servido al Gobierno de EEUU para aprovechar un fallo desconocido en el 'software' de Windows e infiltrarse

Anécdotas y curiosidades de "Juegos de guerra"

rodajesdepeliculas.blogspot.comLa trama del film tiene como protagonista a David Lightman, un joven pirata informático que accede involuntariamente al WOPR (War Operation Plan Response), un supercomputador militar programado para predecir posibles resultados de una hipotética guerra nuclear. Nominada a tres Premios Oscar, tuvo además una considerable influencia en la época, abriendo un gran debate en Estados Unidos sobre el futuro de las comunicaciones y la tecnología, que acabaría llevando a la promulgación de las primeras leyes sobre piratería informática.

![[ENG] Microsoft está valorando usar Rust](https://cdn.mnmstatic.net/cache/30/30/media_thumb_2x-link-3158020.jpeg?1563447847)

![ProtonMail ofrece asistencia para espionaje en tiempo real [Ing]](https://cdn.mnmstatic.net/cache/30/02/media_thumb_2x-link-3146260.jpeg?1561311007)